Porté par l’Agence du Numérique, la Grappe Cyber & Sécurité de l’INFOPOLE et les centres de recherche CETIC et Multitel, le dispositif "Keep It Secure" vise à faire progresser le niveau de maturité des PMEs en matière de sécurité informatique et de créer une dynamique de confiance autour des prestataires en cybersécurité.

Ce dispositif s'inscrit en plein dans la stratégie numérique de Digital Wallonia pour la cybersécurité : Cyberwal by Digital Wallonia.

En effet, de plus en plus de petites et moyennes entreprises sont la cible de pirates informatiques : attaques de sites de commerce en ligne, fuites de secrets de fabrication et commerciaux et de données clients, ingénierie sociale, etc. Les menaces semblent difficiles à cerner, et le sujet paraît compliqué à aborder pour les petites, moyennes et même plus grandes entreprises.

La majorité des PME ne possèdent aujourd’hui pas encore de règles de gouvernance en matière de sécurité informatique. Elles peinent à assurer la sécurisation de leurs données, informations et infrastructures alors qu’elles sont de plus en plus exposées.

Ces lacunes proviennent essentiellement d’un manque d’information sur le sujet, de formation, de prise de conscience de l’importance de la sécurité informatique mais également d’un manque de moyens humains et financiers.

C’est sur base de ces constats qu’un groupe de travail constitué d’experts en cybersécurité (PMEs spécialisées, centres de recherche IT CETIC et Multitel) et d’acteurs encadrant les PME en matière de numérique (INFOPOLE, Agence du Numérique) s’est constitué dès fin 2017 afin de dégager un cadre méthodologique complété d’aides et d’incitants financiers pour inciter ces entreprises à investir dans leur sécurisation.

Cette démarche bottom-up de l’écosystème régional représenté par la Grappe Cyber & Sécurité de l’INFOPOLE en étroite collaboration avec l’Agence du Numérique a permis de mettre sur pied le premier dispositif régional dédié à la cybersécurité à destination des PMEs: Keep It Secure (KIS). Celui-ci a été lancé en décembre 2018 et est pleinement en opération depuis 2019.

Il est impossible de ne pas souligner l'impact que la crise sanitaire liée au COVID a eu sur le paysage de la cybersécurité. La Belgique n’a pas échappé à l'augmentation de la cybercriminalité qui a fortement touché l’Europe et le reste du monde. Les infrastructures de télétravail et le secteur de la santé ont été et sont toujours particulièrement sous pression, avec une mention spéciale pour les difficultés rencontrées par les structures hospitalières. Les ransomwares et autres malwares, souvent diffusés via phishing et bien ajustés au contexte actuel, restent les problèmes majeurs des entreprises, avec des nouvelles versions arrivant régulièrement, nécessitant de s’adapter constamment.

Quelques chiffres pour le paysage belge et le Benelux, récoltés notamment par Proximus, l’institut Ponemon ou encore Hiscox, permettent de se faire une idée plus précise de l'étendue du problème.

On peut citer notamment que l’on estime que 56% des PME du Benelux ont été victimes d’une cyberattaque en 2019, qu’elles soient au courant ou non.

Les chiffres sont globalement semblables pour l'année 2020 mais beaucoup d'entreprises ont subi de multiples attaques.

En Belgique, 19% des sociétés indiquent avoir été victime d'un ransomware en 2020. 8 % de ces dernières ont indiqué avoir payé une rançon.

Concernant les différentes méthodes utilisées contre les PME, le phishing reste le type d’attaque le plus fréquent (43% des attaques rapportées) suivi des malwares avec 19%.

Par rapport à l’impact économique pour nos entreprise, la compagnie d’assurance Hiscox estime qu’une cyberattaque coûte en moyenne 441.000€ à la PME belge qui en est victime. L’estimation comprend le coût direct de l’attaque mais aussi les éventuelles incapacités de travail et les pertes de données.

L’être humain reste bien souvent le maillon faible dans la politique de sécurité d’une entreprise (si cette dernière en possède une bien évidemment) et 1 collaborateur sur 3 ne bénéficie pas d’une formation même basique en cybersécurité. Pourtant, les employés sont l'un des meilleurs éléments d'une bonne politique de sécurité une fois impliqués et formés suffisamment.

Actions Keep It Secure

La stratégie développée pour le dispositif Keep It Secure est basée sur 2 axes structurants :

- La labellisation d’acteurs à même d’accompagner les PMEs wallonnes dans la gestion de la sécurité

- Les incitants, la mise en place d’aides à l’investissement dans la sécurité informatique

Un comité de Gouvernance a été mis en place en avril 2019 afin de coordonner les différentes actions et de garantir l’expertise et la neutralité du dispositif.

Les 4 partenaires référents du dispositif “Keep It Secure“ ont été rejoints par une série de partenaires officiels dans le cadre de la dynamique régionale, en lien avec les stratégies nationales et européennes. La volonté des partenaires KIS étant également de s’appuyer sur des initiatives fédérales et européennes et d’en assurer le lien au niveau régional.

Axe 1 : Confiance – Labellisation Keep It Secure

Identification et labellisation d’acteurs disposant de compétences dans le domaine de la sécurité informatique capables de conseiller et d’accompagner les PMEs dans leur démarche d’amélioration de la sécurité.

Objectifs :

- créer une dynamique de confiance entre les PME et des prestataires reconnus pour leurs compétences en cybersécurité ;

- travailler à l’amélioration globale de la maturité des acteurs wallons en matière de cybersécurité en évoluant le dispositif par rapport aux besoins et menaces.

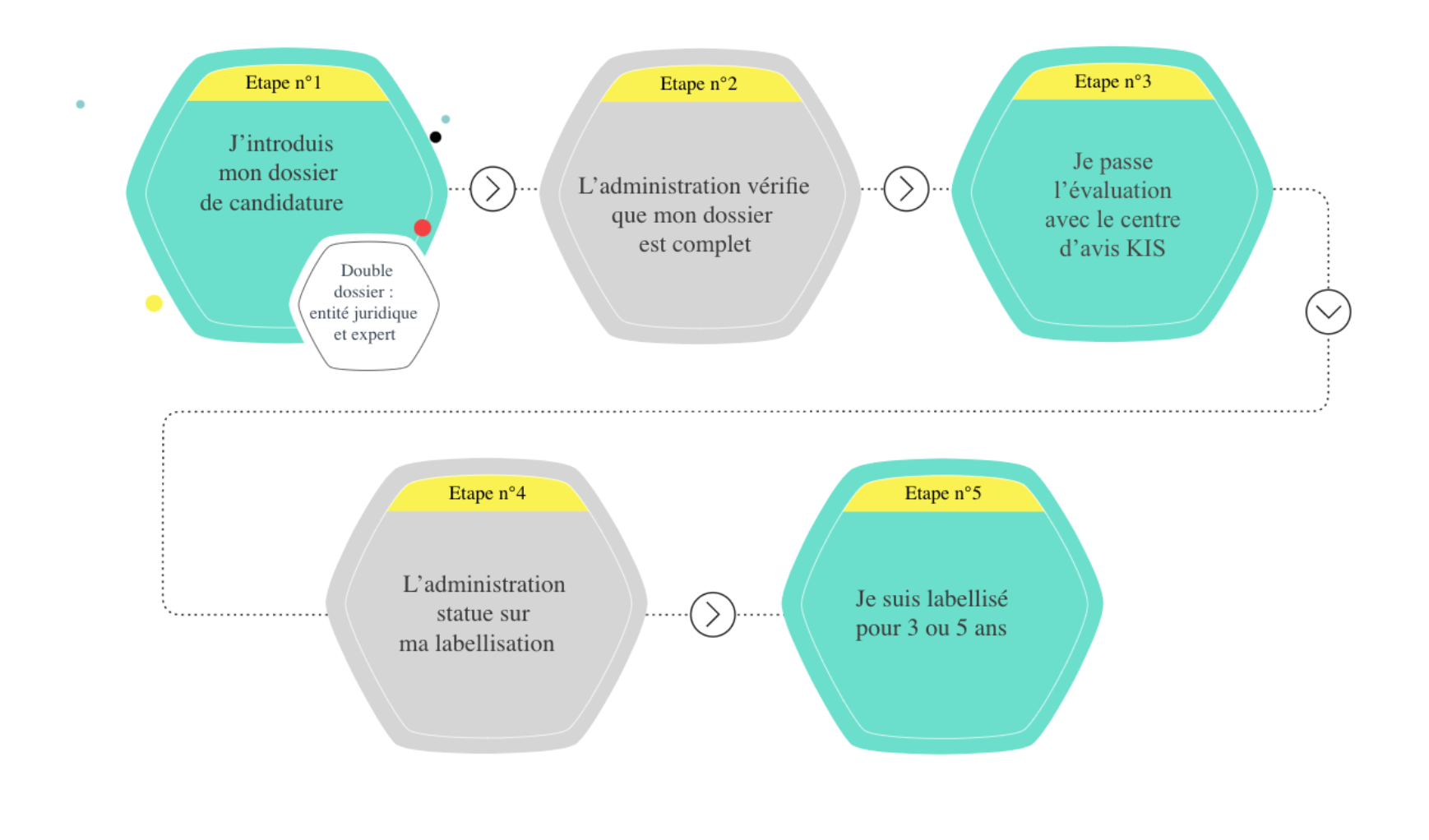

Processus de labellisation des prestataires KIS dans le cadre des “chèque-cybersécurité”

Méthodologie

Le processus de validation est assez direct et porte sur les compétences individuelles. Une fois que le candidat a remis son dossier à la DGO6 et que cette dernière le juge complet et valide, il reçoit une invitation pour passer une interview avec le centre d’avis KIS constitué d’experts des centres de recherche Multitel et CETIC, représentant l’AdN pour cette matière.

Le candidat est alors interviewé pendant plus ou moins deux heures afin de vérifier si il est apte à prester dans le dispositif. Cet entretien est basé sur différents scénarios, permettant d’explorer différentes situations et profils de potentiels PME, et sur un principe de discussion ouverte. Ce n’est pas une séance d’interrogation rigide mais bien une discussion interactive.

Après l’interview, un avis (positif ou négatif) est remis à la DGO6 et cette dernière statue alors sur le dossier du candidat en prenant en compte le dossier administratif. La labellisation est accordée pour 3 ans et donne accès au mécanisme de chèque cyber décrit au point suivant. A l’heure actuelle, une trentaine d’experts ont été labellisés.

Après une pause administrative, les interviews ont repris à un rythme soutenu depuis cette semaine avec un calendrier bien rempli.

Sources d’inspiration

Afin de mettre un dispositif permettant d’évaluer les prestataires, de nombreuses recherches et comparaisons ont été effectués aussi bien en Europe qu’à l’international.

Une des sources d’inspiration principale provient du royaume-uni et de son programme “Cyber Essentials”. Ce dernier est bien établi et a démontré que l’on pouvait augmenter le niveau de cybersécurité des PME via une labellisation “légère” associée à des aides publiques.

Il fallait ensuite construire la manière d'interagir avec les prestataires et deux framework de cybersécurité ont été choisis et combinés :

Le NIST CSF

Ce framework d’origine américaine est largement utilisé dans le monde notamment par la société civile, l’armée, les infrastructures critiques… et offre une manière efficace de gérer les risques ICT.

Ces risques sont décomposés en 5 grandes “fonctions” : Identify, Protect, Detect, Respond, Recover. Ces dernières permettent de vérifier si on couvre bien l’ensemble des risques dans une entreprise et si un expert est capable d’avoir une approche holistique lors d’un audit.

Le CIS 20

Mis au point par le “Centre of Internet Security”, ces 20 contrôles permettent, de manière très concrète, d’assurer que les risques ICT les plus courants (configuration du wifi, gestion des mises à jours, gestion des droits utilisateurs, configuration des serveurs et stations de travails…) soient couverts correctement.

La conjugaison de ces deux frameworks permet d’avoir une bonne compréhension de la manière dont l’expert travaille aussi bien au niveau global de l’entreprise que dans les aspects plus concrets des vérifications à réaliser.

Mise à jour

La cyber sécurité est un domaine en constante évolution, KIS doit lui aussi se mettre à jour et suivre les dernières tendances afin de rester pertinent.

Cela comprend notamment d'utiliser les dernières versions des frameworks de références, d'améliorer le processus d'interview (use-cases, évaluations, ...) et de récolter le feedback des prestataires déjà dans le dispositif et en cours de processus.

Axe 2 : Incitants et aides - Chèque-cybersécurité

Mise en place d’aides et/ou d’incitants financiers pour soutenir les PMEs dans leurs démarches.

- Objectifs :permettre aux PMEs d’investir dans la sécurité informatique en tenant compte de leurs moyens aussi bien financiers qu’humains et de leurs compétences ;encourager les prestataires compétents en cybersécurité à venir en aide aux PME.

Le Chèque-cybersécurité permet aujourd’hui aux PME/TPE de se faire aider par un prestataire pour réaliser un audit ou un diagnostic portant sur la situation de son entreprise en termes de cybersécurité. Ce consultant, ou un autre, pourra ensuite prendre le relais pour mettre en place les actions préconisées dans le cadre de l’audit ou du diagnostic cybersécurité.

A ce jour, 126 bénéficiaires ont pu être accompagnés par 32 experts pour un montant total de 818.000 €.

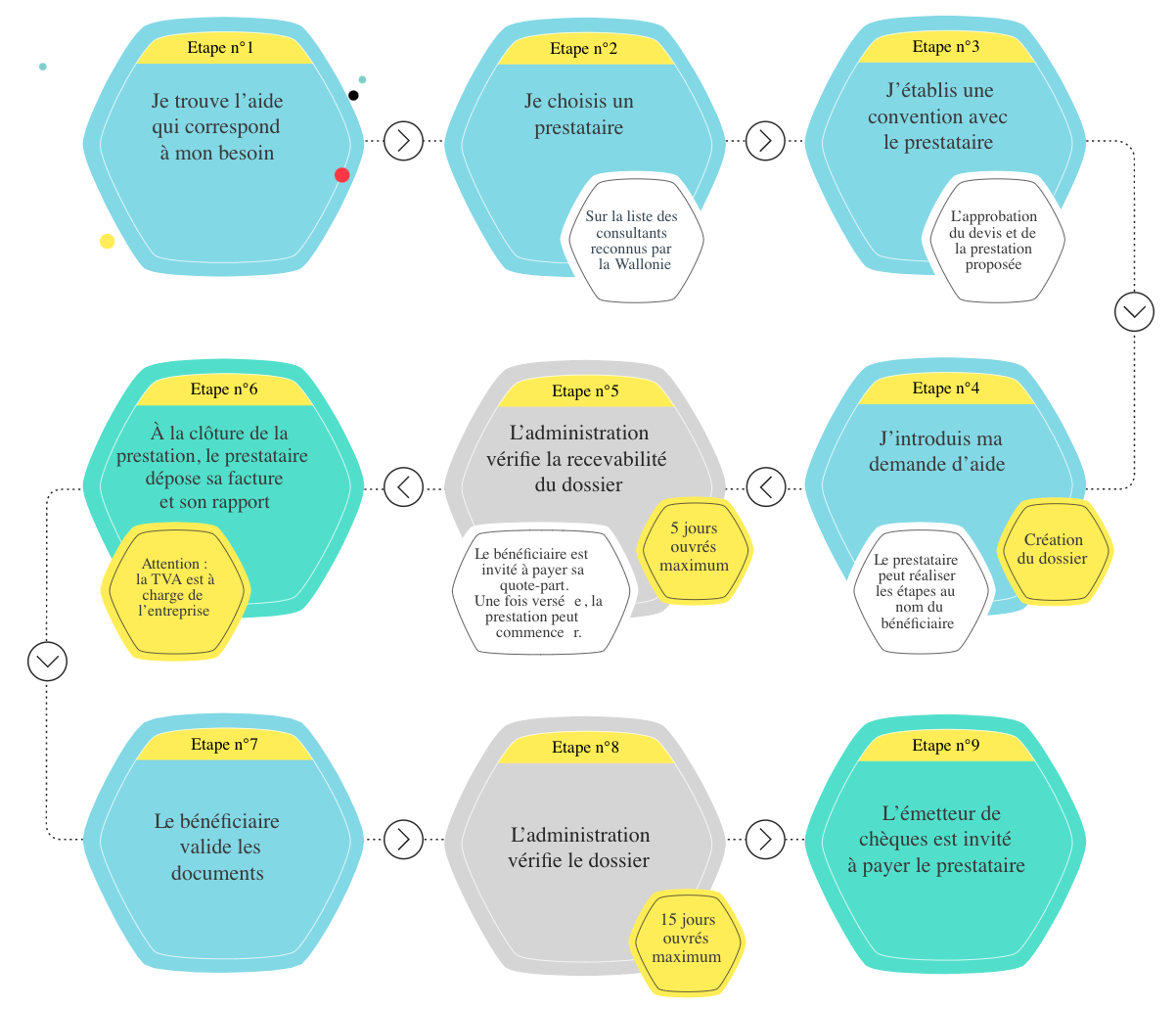

La figure ci-dessous décrit le processus pour accéder aux aides des chèques cybersécurité avec un prestataire reconnu.

Plus d’infos sur : https://www.cheques-entreprises.be/cheques/cybersecurite/

Pour en savoir plus

À propos de l'auteur.

Jeremy Grandclaudon

Agence du Numérique